Kui töötate IT-rakenduses Microsoft Active Directory keskkonnas, võib teil tekkida probleeme, kus kasutajakonto suletakse. Siin on juhend, mis näitab kõike, mida pead teadma, kuidas jälgida mis tahes AD-kontot lukustavat arvutit.

Leidke domeenikontroller, kus toimub lukustus

- Laadige alla konto blokeerimine ja haldusvahendid Microsoftilt mis tahes domeeni arvutis, kus teil on administraatori õigused.

- Looge oma töölaual kaust nimega “ ALTools ”, seejärel käivitage failid selle kausta väljavõtmiseks „ ALTools.exe ”.

- Avage " ALTools " kaustast " LockoutStatus.exe ".

- Valige " File "> " Select target ".

- Määrake " Target User Name ", mis jääb lukustamata ja " Target Domain Name ". Kui te ei ole domeeni administraatorina sisse loginud ja soovite kasutada alternatiivseid volikirju, märkige ruut „ Use Alternate Credentials ”, seejärel sisestage domeenikonto „ User Name “, „ Password “ ja „ Domain Name “.

- Valige „ OK “ ja kasutaja kuvatakse koos domeeni kontrolleri nimega, kus konto lukustatakse.

Leidke lukustusarvuti sündmuse logide abil

- Logige sisse domeenikontrollerisse, kus autentimine toimus.

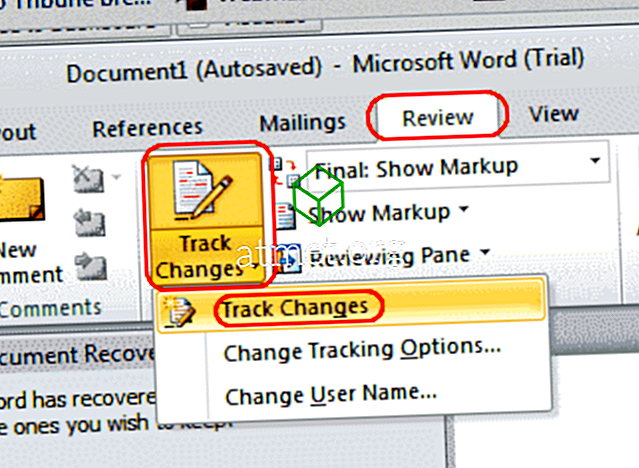

- Avage “ Event Viewer ”.

- Laienda “ Windows Logs ” ja vali “ Security ”.

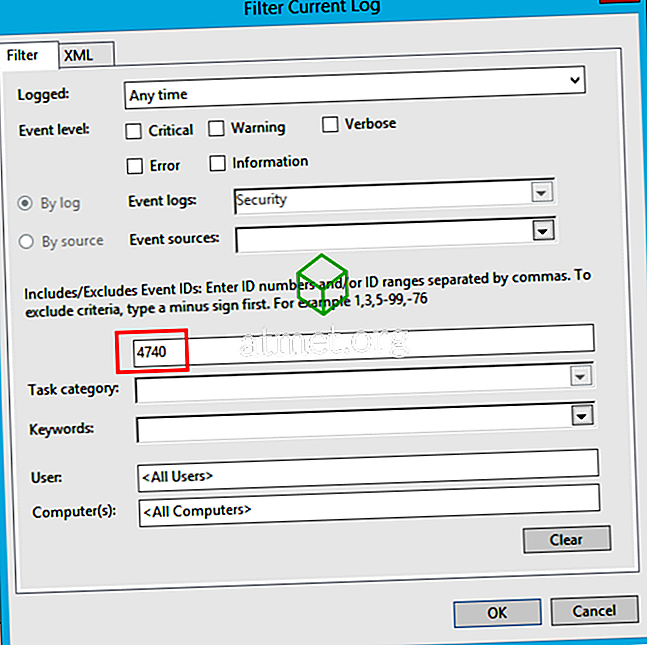

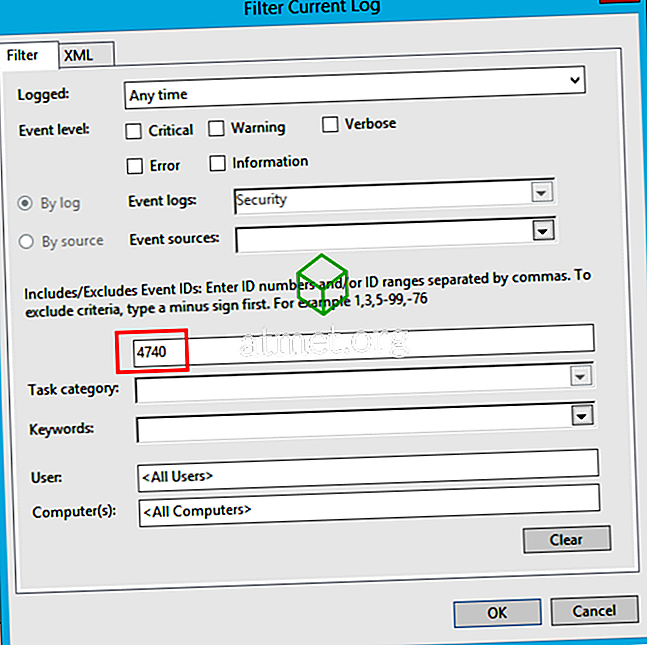

- Valige paremas paanis “ Filter Current Log… ”.

- Asendage välja, mis ütleb: “Koos“ 4740 “, seejärel valige„ OK “.

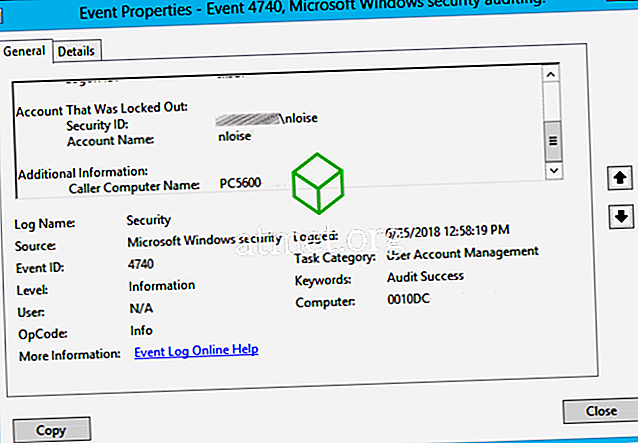

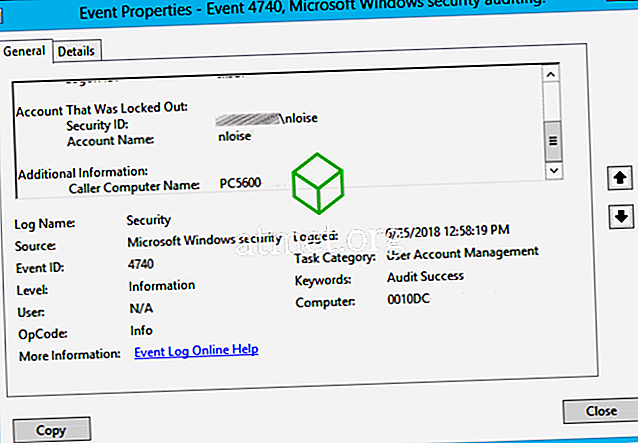

- Valige paremal paanil „ Otsi ”, tippige lukustatud konto kasutajanimi ja valige „ OK “.

- Event Viewer peaks nüüd kuvama ainult selliseid sündmusi, kus kasutaja ei saanud kontot sisse logida ja konto lukustada. Üksikasjalike andmete, sealhulgas „ Helistaja arvutinime “ nägemiseks võite sündmusel topeltklõpsata.

Konto kindlakstegemine arvutis

Kui arvuti on sisse logitud, kuna enne konto parooli muutmist või lukustamist, võib trikki teha lihtne reboot. Vastasel juhul järgige neid samme, et kontrollida salvestatud volitusi, mis võivad olla seotud käimasoleva ülesande ja konto lukustamisega.

- Sisselogimine arvutisse, kus toimub lukustus.

- Laadige alla Microsofti PsTools.

- Eemaldage üksik PsExec.exe fail „ C: Windows System32 “.

- Valige „ Start “, seejärel tippige “ CMD ”.

- Paremklõpsake „ Command Prompt “, seejärel valige „ Run as administrator ”.

- Sisestage järgmine, seejärel vajutage „ Enter “:

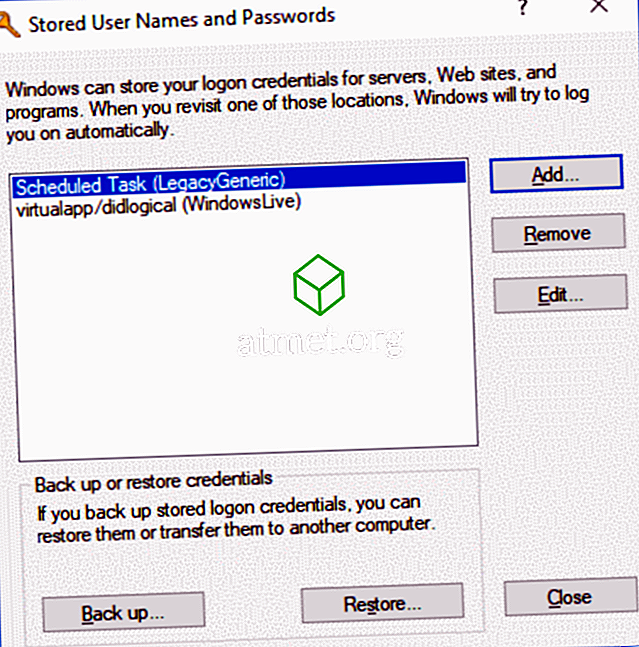

psexec -i -s -d cmd.exe - Avaneb teine käsuaken. Sisestage sellesse aknasse järgmine, seejärel vajutage „ Enter “:

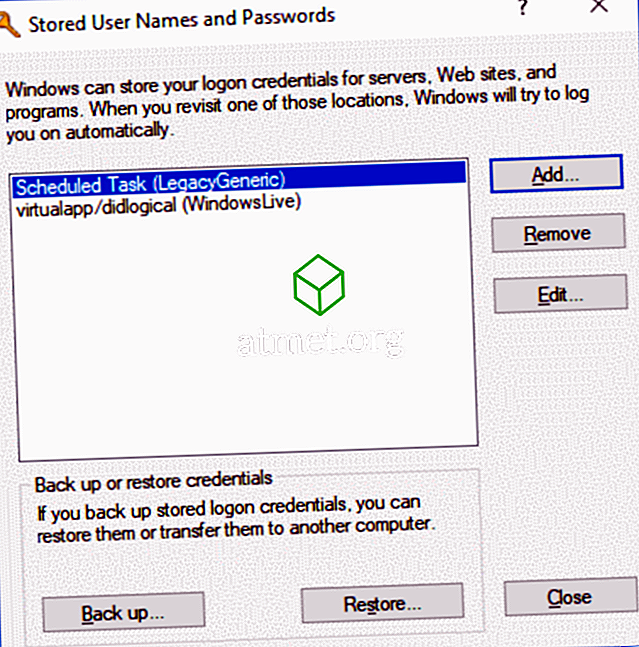

rundll32 keymgr.dll, KRShowKeyMgr - Ekraanile ilmub salvestatud kasutajanimede ja paroolide loend. Saate valida, kas „ Eemalda ” üksused sellelt loendilt, mis võib olla kontode lukustamine, või valige parooli uuendamiseks „ Muuda… “.

KKK

Sündmuste logi järgi mulle, et meie AD keskkonnas puudub arvuti nimi. Kuidas seda jälgida ja peatada?

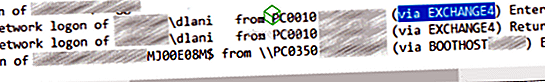

Tõenäoliselt on keegi installinud Outlooki rakenduse isiklikule telefonile või tahvelarvutisse. Seade üritab autentida teise seadme, näiteks Microsoft Exchange'i serveri kaudu. Seda saate kontrollida järgmiste sammudega:

- Tehke samme 1-6, nagu on kirjeldatud eespool peatükis „ Otsi domeeni kontrollerit, kus toimub lukustus ”.

- Logige domeenikontrollerisse ja lubage Netlogoni teenuse jaoks silumine logimine.

- Oodake, kuni lukustus toimub uuesti. Kui see on olemas, minge tagasi blokeerimisoleku tööriista juurde, paremklõpsake DC-l, seejärel valige „ Open Netlogon Log “.

- Valige „ Edit ”> „ Find “ ja otsige konto lukustatud kasutajanime. See peaks näitama helistaja arvuti nime, millele järgneb teise arvuti nimi traksidel, kus päringuid esitatakse.